Riesgos de seguridad en la cadena de suministro

Seguridad de la cadena de suministro pdf

La historia del tipo que golpeó a su mula entre los ojos con un 2×4 para "llamar primero su atención" y que la bestia obedeciera entonces sus órdenes suavemente susurradas es memorable porque utiliza el humor para hacer un punto serio: No esperes a que te den una paliza para prestar atención a las exhortaciones sobre lo que debes hacer.

Así que si algo bueno se desprende del ciberataque de SolarWinds/Orion que afectó a más de 18.000 organizaciones, es que podría servir como el 2×4 figurado entre los ojos sobre los riesgos de la cadena de suministro digital.

Los expertos llevan años -incluso décadas- advirtiendo de estos riesgos. Al igual que una cadena física, una cadena de suministro es tan fuerte como su eslabón más débil. Por tanto, si cualquier entidad de la cadena de suministro de una organización -proveedor, socio, contratista- no es segura, esa organización tampoco lo es.

Ha habido muchos ejemplos crudos de esta realidad. Quizás el más notorio sea la brecha de 2014 en los sistemas de punto de venta del mega-minorista Target, que se produjo porque los hackers penetraron en uno de los proveedores de la empresa -un contratista de climatización- a través de un ataque de ingeniería social que entregó malware en un correo electrónico.

¿Qué es la seguridad de la cadena de suministro?

La misión de la Dirección de la Cadena de Suministro y Ciberseguridad (SCD) del NCSC es mejorar la cadena de suministro y la ciberseguridad de la nación, aprovechando la experiencia multidisciplinar en materia de contrainteligencia y seguridad para informar, orientar y coordinar las decisiones y respuestas integradas sobre los riesgos con socios estratégicos.

En octubre de 2021, el Centro Nacional de Contrainteligencia y Seguridad (NCSC) priorizó los esfuerzos de divulgación en cinco áreas críticas del sector tecnológico: Inteligencia Artificial (IA), Bioeconomía, Sistemas Autónomos, Cuántica y Semiconductores.

Durante el Mes de la Integridad de la Cadena de Suministro de abril, el NCSC se centró en los problemas de seguridad de la cadena de suministro exclusivos de la IA, concretamente el aprendizaje automático (ML), un subconjunto de la IA; los sistemas autónomos, concretamente los vehículos autónomos; y los semiconductores.

Marco de seguridad de la cadena de suministro

El objetivo de este estudio es examinar los riesgos de ciberseguridad en las cadenas de suministro globalizadas. Se ha visto que tiene un mayor impacto en el rendimiento de las CS. La tecnología de la información y la comunicación de una empresa, que mejora la eficiencia y la eficacia en la CS, podría ser al mismo tiempo la causa de las vulnerabilidades y la exposición a las amenazas a la seguridad. Los investigadores se han centrado principalmente en las vulnerabilidades de los sistemas ciberfísicos (SC) que afectan a las SC. Este documento trata de clasificar los riesgos de ciberseguridad que se producen debido a los SC que operan en los CPS.

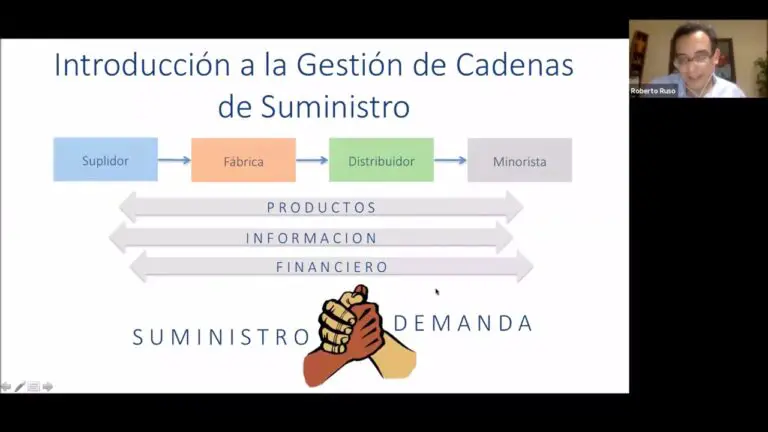

Basándose en el flujo de información a lo largo del SC ascendente y descendente, este documento trata de identificar los riesgos de ciberseguridad en los SC globales. Además, ha tratado de clasificar estos riesgos de ciberseguridad desde un punto de vista estratégico.

Este documento trata de identificar los diversos riesgos de ciberseguridad y los ciberataques en las SC globalizadas para mejorar el rendimiento. Los 16 riesgos de ciberseguridad se han clasificado en tres categorías, a saber, riesgo de suministro, riesgo operativo y riesgo de demanda. El documento propone un marco que consiste en diferentes ciberataques a través de la información que fluye en las SC globales junto con estrategias de mitigación adecuadas.

Ejemplos de seguridad en la cadena de suministro

A medida que las cadenas de suministro se vuelven más complejas, digitalizadas e interdependientes, subraya el informe, las interrupciones de sus infraestructuras informáticas amenazan con "impactos en cascada" para las empresas afectadas, dependiendo de lo interconectados que estén los proveedores y clientes pertinentes.

"Cada eslabón de la cadena de suministro que utiliza tecnología tiene una vulnerabilidad potencial", afirma Nick Wagstaff, consultor principal de Proxima, proveedor de soluciones para la cadena de suministro de las empresas del FTSE 100 y de Fortune 500. "El ataque a SolarWinds es un excelente ejemplo de cómo una infección en una pequeña parte de la cadena de suministro puede tener importantes repercusiones en cualquiera que la utilice o esté conectado a ella, en múltiples empresas y a escala global".

En opinión de Wagstaff, el phishing sigue siendo el mayor riesgo para las cadenas de suministro de las empresas, especialmente en el nuevo mundo del trabajo híbrido. "A medida que los usuarios acceden a los sistemas de trabajo a través de rutas menos seguras", dice, "hemos visto un aumento masivo en la escala y la complejidad de los ataques".

"El software que se utiliza en las cadenas de suministro suele desarrollarse sobre bloques de construcción", dice Wagstaff, "reutilizando código o componentes de varios productos, incluyendo piezas de software de código abierto. La naturaleza compleja de ese diseño, agravada por el constante redesarrollo, puede dar lugar a vulnerabilidades que, a su vez, pueden ser explotadas. En algunos casos, las infecciones pueden permanecer latentes durante varios años, esperando la oportunidad adecuada para atacar".